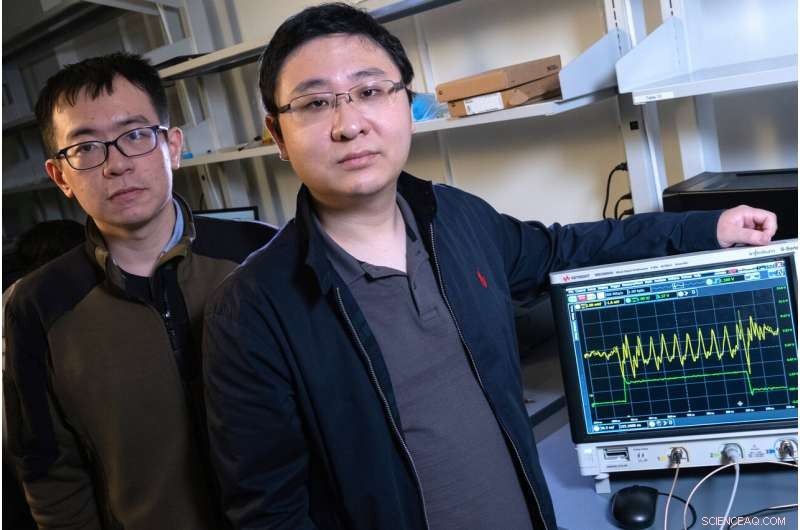

Yan He, étudiant diplômé de l'Université Rice, la gauche, et Kaiyuan Yang, professeur assistant en génie électrique et informatique, démontrera leur stratégie de sécurité renforcée pour "l'Internet des objets" lors de la Conférence internationale sur les circuits à semi-conducteurs à San Francisco. Crédit :Jeff Fitlow/Université Rice

Les ingénieurs de l'Université Rice ont amélioré leur propre technique pour accroître la sécurité de « l'Internet des objets ».

En vérité, leur élévation est bien supérieure à un.

Kaiyuan Yang, professeur adjoint de génie électrique et informatique à la Brown School of Engineering de Rice, et l'étudiant diplômé Yan He ont introduit une technique pour rendre la sécurité plus de 14, 000 fois mieux que les défenses de pointe actuelles tout en utilisant beaucoup moins d'énergie.

La technique de l'équipe Rice, introduit avec un document et une présentation à la Conférence internationale sur les circuits à semi-conducteurs à San Francisco, est une solution matérielle centrée sur les circuits de gestion de l'alimentation présents dans la plupart des puces de traitement central.

L'« Internet des objets » (IoT) permet aux appareils—appareils de cuisine, systèmes de sécurité, technologies portables et de nombreuses autres applications, pour communiquer entre elles via des réseaux. Avec le monde sur le point de les adopter par milliards, la meilleure sécurité possible est primordiale, dit Yang.

Malheureusement, il a dit, tout appareil IoT peut devenir vulnérable aux voleurs, qui pourrait l'utiliser pour accéder à des ménages entiers.

"Une fois qu'ils ont trouvé un trou, il y a tellement de choses qu'ils peuvent faire, " a dit Yang. " Et ils n'ont pas besoin d'entrer dans un système informatique ou un téléphone portable. Par exemple, un thermostat connecté au réseau peut devenir un point d'accès à une habitation, une entreprise, un hôpital ou une ville."

La percée de l'année dernière par le laboratoire a généré des clés de sécurité appariées basées sur des défauts semblables à des empreintes digitales propres à chaque puce informatique. "Cette année, l'histoire est similaire, mais nous ne générons pas de clés, " a déclaré Yang. "Nous cherchons à nous défendre contre un nouveau type d'attaque qui est spécifiquement pour l'IoT et les systèmes mobiles.

"Dans les attaques par canaux auxiliaires électriques et électromagnétiques, les attaquants peuvent découvrir une clé secrète lorsque votre appareil fonctionne sans ouvrir l'appareil, " dit-il. " Une fois qu'ils ont votre clé, ils peuvent tout décrypter, quelle que soit la qualité de votre logiciel de sécurité.

La nouvelle stratégie exploite les régulateurs de puissance pour masquer les informations divulguées par la consommation électrique des circuits de chiffrement, dit Yang. "Chaque système sur puce a plusieurs modules alimentés par les circuits de gestion de l'alimentation, donc les interfaces dont nous avons besoin sont déjà là.

"En remplaçant les circuits de gestion de l'alimentation existants par notre unité, nous offrons non seulement un bien meilleur moyen de se défendre contre de puissantes menaces, mais aussi fournir une solution beaucoup plus économe en énergie, " il a dit.

Yang a déclaré que le circuit ne devrait pas prendre plus de place sur une puce que les unités de gestion de l'alimentation actuelles, et, en tant qu'avantage secondaire, fournira une régulation de l'alimentation à la pointe de la technologie. "Je pense que ce sera une solution très prometteuse grâce à ses performances minimales et ses frais généraux de conception, " il a dit.

Yang a déclaré que le matériel et les logiciels de craquage de cryptage exploitant la puissance et les fuites de canaux latéraux électromagnétiques sont beaucoup trop faciles à trouver, "et il y a des vidéos YouTube pour vous montrer comment faire cela, " a-t-il dit. " C'est une menace réelle, et nous nous battons pour rendre la réussite des attaquants beaucoup plus difficile et coûteuse."

Alors que les circuits de protection de Rice s'améliorent à chaque itération, il a dit qu'il faudra du temps aux fabricants pour l'intégrer à leurs processus de fabrication. "Il y a toute l'interface et les trucs d'ingénierie, " a dit Yang. " En termes de concepts et de principes, ils sont tous prouvés. Ce sera juste un long effort d'ingénierie."