Un rendu 3D d'un intérieur de centre de commande. Crédit :Shutterstock

Au plus fort de la guerre froide en 1982, Le psychiatre américain Robert Jay Lifton a soutenu que « le fait existentiel central de l'ère nucléaire est la vulnérabilité ». Cet avertissement est antérieur à la prolifération des ordinateurs dans presque tous les aspects de la vie moderne, y compris les armes nucléaires.

Aujourd'hui, la destructivité des armes nucléaires a été associée à la vulnérabilité des ordinateurs pour créer de nouvelles voies vers le désastre.

Spécifiquement, il est désormais possible que des pirates informatiques compromettent les ordinateurs qui contrôlent les armes nucléaires ou fournissent des informations aux responsables sur les attaques nucléaires imminentes.

Sécurité des armes gravement défectueuse

Un rapport d'octobre 2018 a renforcé ce sentiment de vulnérabilité. Dedans, le Government Accountability Office (GAO) des États-Unis a décrit un certain nombre de problèmes couramment rencontrés dans les systèmes d'armes modernes développés par le département américain de la Défense (DOD). Bien que le rapport lui-même ne le dise pas, les responsables ont confirmé que les programmes d'armes nucléaires étaient inclus dans l'étude.

Les conclusions du rapport du GAO faisaient écho aux avertissements antérieurs concernant la cybermenace contre les armes nucléaires. Ceux-ci comprenaient un rapport du DOD de 2013 et un de la Nuclear Threat Initiative, une organisation non gouvernementale de réduction de la menace des armes nucléaires basée à Washington, D.C.

Nos recherches examinent les risques associés aux systèmes d'armes nucléaires, y compris ceux d'une guerre nucléaire accidentelle ou involontaire. La préoccupation la plus pressante du rapport du GAO est la possibilité que certaines de ces vulnérabilités puissent affecter « le commandement et le contrôle nucléaires, " le terme utilisé pour décrire les réseaux informatiques qui surveillent et dirigent en permanence le vaste arsenal nucléaire américain (ou russe).

Le récent rapport du GAO a largement critiqué tous les systèmes d'armes du DOD. Au cours des cinq dernières années (2012 à 2017), le GAO a rapporté, "Les testeurs du DOD ont régulièrement trouvé des cyber-vulnérabilités critiques dans presque tous les systèmes d'armes en cours de développement. En utilisant des outils et des techniques relativement simples, les testeurs ont pu prendre le contrôle de ces systèmes et fonctionner en grande partie sans être détectés."

En d'autres termes, à peu près tous les systèmes d'armes développés par l'armée américaine sont vulnérables aux cyberattaques. Ce qui ressort, c'est à la fois l'ampleur du problème et le fait que ces problèmes existent dans des systèmes qui devraient être hautement protégés.

L'armée informatisée

Les ordinateurs jouent un rôle démesuré dans l'armée américaine, de la fourniture d'informations via divers capteurs à la formation de l'épine dorsale des réseaux de communication. Des communications plus rapides et un accès accru à l'information sont tous deux des atouts précieux et ces objectifs peuvent être atteints avec des ordinateurs. Les ordinateurs sont devenus omniprésents dans l'environnement militaire alors que les pays exigent un accès rapide à l'information et aux communications.

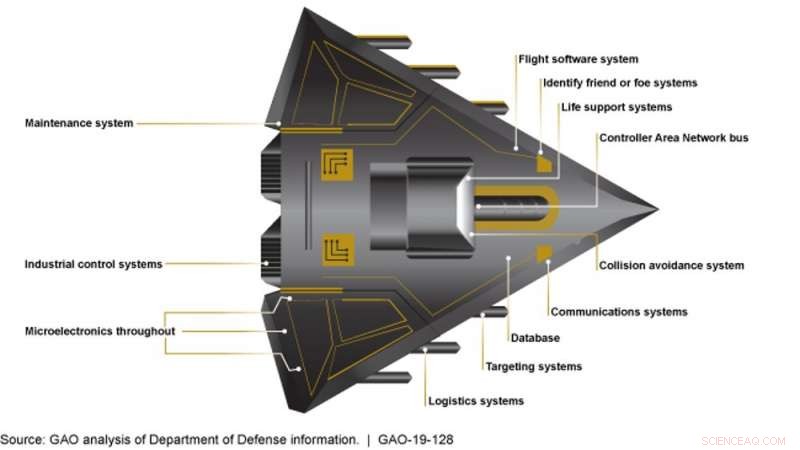

Un graphique du rapport du GAO illustrant de nombreux systèmes informatiques potentiels intégrés aux systèmes d'armes modernes qui pourraient être vulnérables aux pirates informatiques. Crédit : Office de responsabilité du gouvernement des États-Unis

Mais les ordinateurs introduisent également des vulnérabilités. À mesure que leur rôle grandit pour inclure la connexion des systèmes d'armes des pays les plus avancés, notre vulnérabilité aussi. La vulnérabilité de ces systèmes d'armes doit être considérée comme une prévision et, sans doute inévitable, conséquence du monde informatisé dans lequel nous vivons.

Le rapport du GAO est allé plus loin que la simple identification des vulnérabilités - il a identifié une culture au sein du DOD qui ne parvient pas à reconnaître et à résoudre correctement les problèmes de cybersécurité. Les responsables ont systématiquement supposé que leurs systèmes étaient sûrs et ont ignoré les avertissements jusqu'à très récemment.

Nous avons observé un excès de confiance similaire dans les responsables militaires responsables du commandement et du contrôle nucléaires.

C'est un problème car le système de commande et de contrôle repose sur des réseaux complexes d'ordinateurs interconnectés. Ces ordinateurs connectent des satellites d'alerte précoce et des radars au président et seront utilisés pour transmettre les ordres présidentiels de lancer des armes nucléaires si cette décision fatidique devait être prise.

Les ordinateurs doivent également surveiller et coordonner en permanence le fonctionnement quotidien de l'arsenal nucléaire américain. Les délais de décision dans ce système sont extrêmement compressés, laissant moins de 10 minutes pour prendre les décisions critiques de lancement. La combinaison d'une complexité interactive et d'un calendrier serré est typique de nombreux autres systèmes technologiques susceptibles d'être imprévisibles, accidents de grande ampleur.

Des erreurs informatiques qui ont failli déclencher des guerres nucléaires

Des rapports non classifiés révèlent que les problèmes dans les ordinateurs du commandement et du contrôle nucléaires remontent au moins aux années 1970, lorsqu'une puce informatique déficiente a signalé que 200 missiles soviétiques se dirigeaient vers les États-Unis. Des problèmes informatiques ont persisté :en 2010, une carte de circuit desserrée a fait perdre le contact d'un centre de contrôle de lancement américain avec 50 missiles nucléaires. Dans les deux cas, l'accident aurait pu être confondu avec une attaque délibérée. Ne pas reconnaître l'erreur aurait pu entraîner le lancement d'armes nucléaires par les États-Unis.

Ces cas étaient vraisemblablement le résultat d'erreurs involontaires, pas des actions délibérées. Mais le piratage et d'autres formes de cyberattaques ciblées augmentent considérablement le risque de lancement nucléaire accidentel ou d'autres actions dévastatrices. L'excès de confiance des responsables de l'arsenal nucléaire est donc négligent et dangereux.

Un facteur aggravant plus récent est la persistance, mise à niveau d'environ mille milliards de dollars de l'arsenal nucléaire américain commencée par l'administration Obama. Ce soi-disant effort de modernisation comprenait des mises à niveau du système de commandement et de contrôle nucléaires. L'administration Trump continue d'en faire une priorité.

La modernisation augmente la possibilité que les modifications apportées au système de commandement et de contrôle nucléaires introduisent de nouvelles vulnérabilités ou révèlent des vulnérabilités jusqu'alors inconnues dans le système. Les preuves du rapport du GAO et d'autres documents accessibles au public indiquent que les responsables mettront l'accent sur la vitesse, commodité, ou le coût sur la cybersécurité.

Dans sa conclusion, le rapport du GAO a expliqué que le DOD "a pris plusieurs mesures importantes pour améliorer la cybersécurité des systèmes d'armes". Mais le DOD « se heurte à des obstacles qui peuvent limiter sa capacité à réaliser les améliorations souhaitées, " comme les contraintes sur le partage d'informations et les pénuries de main-d'œuvre. Ce n'est pas rassurant.

Il existe un problème plus fondamental que nous avons souligné plus haut :les risques associés aux cyberattaques peuvent être améliorés mais pas totalement éliminés. Lorsque ce risque intrinsèque est intégré à la pure destructivité des armes nucléaires, la seule façon d'éviter un accident catastrophique à un moment donné est d'embrasser les efforts pour abolir les armes elles-mêmes.

Cet article est republié à partir de The Conversation sous une licence Creative Commons. Lire l'article original.