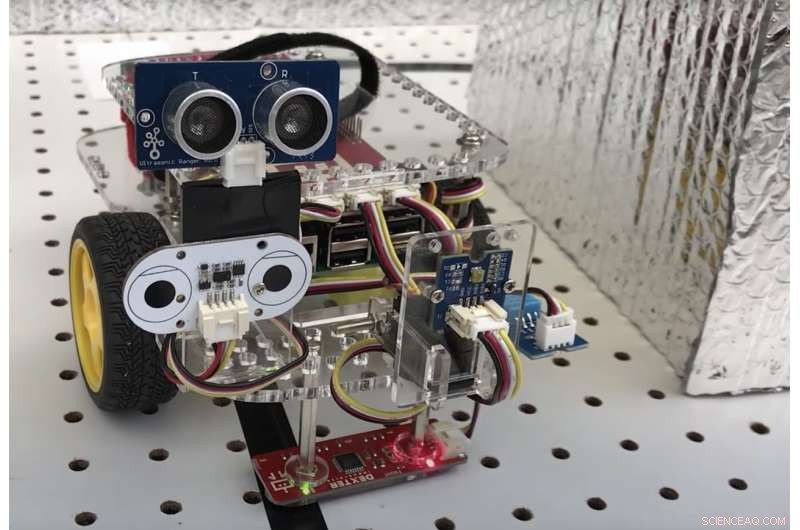

Crédit : Institut de technologie de Géorgie

Il est assez petit pour tenir dans une boîte à chaussures, pourtant, ce robot sur quatre roues a une grande mission :garder les usines et autres grandes installations à l'abri des pirates.

Rencontrez le HoneyBot.

Développé par une équipe de chercheurs du Georgia Institute of Technology, le petit appareil est conçu pour attirer les fauteurs de troubles numériques qui ont jeté leur dévolu sur les installations industrielles. HoneyBot incitera ensuite les mauvais acteurs à fournir des informations précieuses aux professionnels de la cybersécurité.

Le robot leurre arrive alors que de plus en plus d'appareils - jamais conçus pour fonctionner sur Internet - se connectent dans les maisons et les usines, ouvrant une nouvelle gamme de possibilités pour les pirates qui cherchent à faire des ravages dans le monde numérique et physique.

« Les robots font plus qu'ils ne l'ont jamais fait, et certaines entreprises vont de l'avant, pas seulement les robots de la chaîne de montage, mais des robots autonomes qui peuvent réellement circuler dans les usines, " dit Raheem Beyah, le professeur de la Fondation Motorola et la chaire intérimaire Steve W. Chaddick à l'école de génie électrique et informatique de Georgia Tech. « Dans ce type de cadre, vous pouvez imaginer à quel point cela pourrait être dangereux si un pirate informatique accède à ces machines. Au minimum, ils pourraient causer des dommages aux produits fabriqués. Si c'est un robot assez grand, cela pourrait détruire des pièces ou la chaîne de montage. Dans le pire des cas, cela pourrait blesser ou causer la mort des humains à proximité."

Les professionnels de la sécurité Internet utilisent depuis longtemps des systèmes informatiques leurres connus sous le nom de « pots de miel » comme moyen de mettre les cyberattaquants hors de cause. L'équipe de recherche a appliqué le même concept au HoneyBot, qui est partiellement financé par une subvention de la National Science Foundation. Une fois que les pirates ont accès au leurre, ils laissent derrière eux des informations précieuses qui peuvent aider les entreprises à sécuriser davantage leurs réseaux.

"Beaucoup de cyberattaques restent sans réponse ou impunies parce qu'il y a ce niveau d'anonymat accordé aux acteurs malveillants sur Internet, et il est difficile pour les entreprises de dire qui est responsable, " dit Céline Irvène, un étudiant diplômé de Georgia Tech qui a travaillé avec Beyah pour concevoir le nouveau robot. "Les pots de miel donnent aux professionnels de la sécurité la possibilité d'étudier les attaquants, déterminer les méthodes qu'ils utilisent, et découvrir où ils sont ou potentiellement même qui ils sont."

Le gadget peut être surveillé et contrôlé via Internet. Mais contrairement à d'autres robots télécommandés, la capacité spéciale du HoneyBot fait croire à ses opérateurs qu'il effectue une tâche, alors qu'en réalité il fait quelque chose de complètement différent.

"L'idée derrière un pot de miel est que vous ne voulez pas que les attaquants sachent qu'ils sont dans un pot de miel, " a déclaré Beyah. " Si l'attaquant est intelligent et recherche le potentiel d'un pot de miel, peut-être qu'ils regarderaient différents capteurs sur le robot, comme un accéléromètre ou un compteur de vitesse, pour vérifier que le robot fait ce qui lui a été demandé. C'est aussi là que nous falsifierions cette information. Le pirate informatique verrait en regardant les capteurs que l'accélération s'est produite du point A au point B."

En réglage d'usine, un tel robot HoneyBot pourrait rester immobile dans un coin, prenant vie lorsqu'un pirate informatique y accède - un indicateur visuel qu'un acteur malveillant cible l'installation.

Plutôt que de laisser le pirate informatique se déchaîner dans le monde physique, le robot pourrait être conçu pour suivre certaines commandes jugées inoffensives – comme se promener lentement ou ramasser des objets – mais s'arrêter avant de faire quoi que ce soit de dangereux.

Jusque là, leur technique semble fonctionner.

Dans des expériences conçues pour tester à quel point les fausses données du capteur seraient convaincantes pour les personnes contrôlant l'appareil à distance, des volontaires en décembre 2017 ont utilisé une interface virtuelle pour contrôler le robot et ne pouvaient pas voir ce qui se passait dans la vraie vie. Pour inciter les volontaires à enfreindre les règles, à des endroits spécifiques dans le labyrinthe, ils ont rencontré des "raccourcis" interdits qui leur permettraient de terminer le labyrinthe plus rapidement.

Dans le vrai labyrinthe du labo, aucun raccourci n'existait, et si les participants choisissaient de passer par là, le robot à la place est resté immobile. Pendant ce temps, les volontaires – qui sont devenus involontairement des pirates informatiques pour les besoins de l'expérience – ont reçu des données de capteur simulées indiquant qu'ils avaient traversé le raccourci et continué.

"Nous voulions nous assurer qu'ils sentaient que ce robot faisait cette chose réelle, " dit Beyah.

Dans les sondages après l'expérience, les participants qui contrôlaient réellement l'appareil tout le temps et ceux qui recevaient des données simulées sur le faux raccourci ont tous deux indiqué que les données étaient crédibles à des taux similaires.

"C'est bon signe car cela indique que nous sommes sur la bonne voie, " dit Irvène.