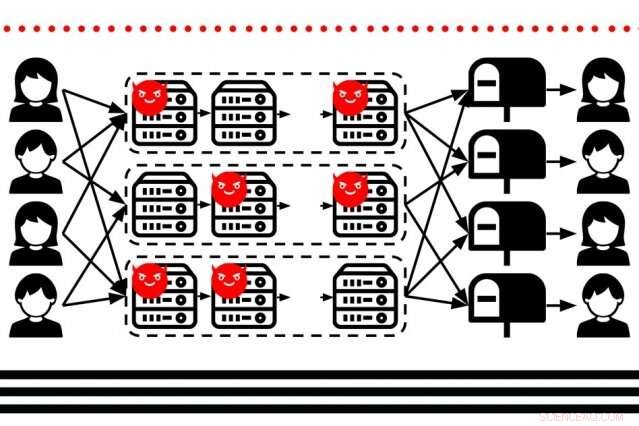

Dans un nouveau schéma de protection des métadonnées, les utilisateurs envoient des messages cryptés à plusieurs chaînes de serveurs, avec chaque chaîne mathématiquement garantie d'avoir au moins un serveur sans pirates. Chaque serveur décrypte et mélange les messages dans un ordre aléatoire, avant de les tirer sur le serveur suivant en ligne. Crédit :Massachusetts Institute of Technology

Les chercheurs du MIT ont conçu un système évolutif qui sécurise les métadonnées, telles que qui correspond et quand, de millions d'utilisateurs dans les réseaux de communication, pour aider à protéger les informations contre une éventuelle surveillance au niveau de l'État.

Les schémas de cryptage des données qui protègent le contenu des communications en ligne sont répandus aujourd'hui. Des applications comme WhatsApp, par exemple, utiliser le "chiffrement de bout en bout" (E2EE), un système qui garantit que les espions tiers ne peuvent pas lire les messages envoyés par les utilisateurs finaux.

Mais la plupart de ces schémas négligent les métadonnées, qui contient des informations sur qui parle, lorsque les messages sont envoyés, la taille du message, et d'autres informations. À plusieurs reprises, c'est tout ce qu'un gouvernement ou un autre pirate informatique a besoin de savoir pour suivre un individu. Cela peut être particulièrement dangereux pour, dire, un dénonciateur du gouvernement ou des personnes vivant dans des régimes oppressifs discutant avec des journalistes.

Les systèmes qui protègent entièrement les métadonnées des utilisateurs avec la confidentialité cryptographique sont complexes, et ils souffrent de problèmes d'évolutivité et de vitesse qui ont jusqu'à présent limité leur aspect pratique. Certaines méthodes peuvent fonctionner rapidement mais offrent une sécurité beaucoup plus faible. Dans un article présenté au Symposium USENIX sur la conception et la mise en œuvre de systèmes en réseau, les chercheurs du MIT décrivent "XRD" (pour Crossroads), un système de protection des métadonnées qui peut gérer les communications cryptographiques de millions d'utilisateurs en quelques minutes, alors que les méthodes traditionnelles avec le même niveau de sécurité prendraient des heures pour envoyer les messages de tout le monde.

« Il y a un énorme manque de protection des métadonnées, ce qui est parfois très sensible. Le fait que j'envoie un message à quelqu'un n'est pas du tout protégé par cryptage, " dit le premier auteur Albert Kwon Ph.D. '19, récemment diplômé du Laboratoire d'Informatique et d'Intelligence Artificielle (CSAIL). « Le chiffrement peut bien protéger le contenu. Mais comment pouvons-nous protéger pleinement les utilisateurs contre les fuites de métadonnées qu'un adversaire au niveau de l'État peut exploiter ? »

Rejoindre Kwon sur le papier sont David Lu, un premier cycle au Département de génie électrique et d'informatique; et Srinivas Devadas, le professeur Edwin Sibley Webster de génie électrique et d'informatique au CSAIL.

Nouveau spin sur les filets mixtes

À partir de 2013, la divulgation d'informations classifiées par Edward Snowden a révélé une surveillance mondiale généralisée par le gouvernement américain. Bien que la collecte massive de métadonnées par la National Security Agency ait été par la suite interrompue, en 2014, l'ancien directeur de la NSA et de la Central Intelligence Agency Michael Hayden a expliqué que le gouvernement peut souvent se fier uniquement aux métadonnées pour trouver les informations qu'il recherche. Comme ça arrive, c'est à peu près au moment où Kwon a commencé son doctorat. études.

"C'était comme un coup de poing pour les communautés de cryptographie et de sécurité, " dit Kwon. " Cela signifiait que le cryptage ne faisait rien pour arrêter l'espionnage à cet égard. "

Kwon a passé la majeure partie de son doctorat. programme axé sur la confidentialité des métadonnées. Avec XRD, Kwon dit qu'il "a donné une nouvelle tournure" à un schéma traditionnel de protection des métadonnées E2EE, appelés « filets mixtes, " qui a été inventé il y a des décennies mais souffre de problèmes d'évolutivité.

Les réseaux mixtes utilisent des chaînes de serveurs, appelés mélanges, et le cryptage à clé publique-privée. Le premier serveur reçoit des messages cryptés de nombreux utilisateurs et décrypte une seule couche de cryptage à partir de chaque message. Puis, il mélange les messages dans un ordre aléatoire et les transmet au serveur suivant, qui fait la même chose, et ainsi de suite le long de la chaîne. Le dernier serveur décrypte la couche de cryptage finale et envoie le message au destinataire cible.

Les serveurs ne connaissent que les identités de la source immédiate (le serveur précédent) et de la destination immédiate (le serveur suivant). Essentiellement, le brassage et les informations d'identité limitées rompent le lien entre les utilisateurs source et destination, ce qui rend très difficile pour les espions d'obtenir cette information. Tant qu'un serveur de la chaîne est « honnête », c'est-à-dire qu'il suit le protocole, les métadonnées sont presque toujours sécurisées.

Cependant, des "attaques actives" peuvent survenir, dans lequel un serveur malveillant dans un réseau mixte falsifie les messages pour révéler les sources et les destinations des utilisateurs. En bref, le serveur malveillant peut supprimer des messages ou modifier les heures d'envoi pour créer des modèles de communication qui révèlent des liens directs entre les utilisateurs.

Certaines méthodes ajoutent des preuves cryptographiques entre les serveurs pour s'assurer qu'il n'y a pas eu de falsification. Ceux-ci reposent sur la cryptographie à clé publique, qui est sécurisé, mais il est également lent et limite la mise à l'échelle. Pour XRD, les chercheurs ont inventé une version bien plus efficace des preuves cryptographiques, appelé « remaniement hybride agrégé, " qui garantit que les serveurs reçoivent et mélangent correctement les messages, pour détecter toute activité malveillante du serveur.

Chaque serveur possède une clé privée secrète et deux clés publiques partagées. Chaque serveur doit connaître toutes les clés pour déchiffrer et mélanger les messages. Les utilisateurs chiffrent les messages en couches, en utilisant la clé privée secrète de chaque serveur dans sa couche respective. Lorsqu'un serveur reçoit des messages, il les déchiffre et les mélange en utilisant l'une des clés publiques combinée à sa propre clé privée. Puis, il utilise la deuxième clé publique pour générer une preuve confirmant qu'il avait, En effet, mélangé chaque message sans en supprimer ni en manipuler. Tous les autres serveurs de la chaîne utilisent leurs clés privées secrètes et les clés publiques des autres serveurs de manière à vérifier cette preuve. Si, en tout point de la chaîne, un serveur ne produit pas la preuve ou fournit une preuve incorrecte, il est immédiatement identifié comme malveillant.

Cela repose sur une combinaison intelligente du système de clé publique populaire avec un système appelé "cryptage authentifié, " qui n'utilise que des clés privées mais qui génère et vérifie très rapidement les preuves. De cette façon, XRD assure une sécurité renforcée grâce au cryptage par clé publique tout en s'exécutant rapidement et efficacement.

Pour encore plus d'efficacité, ils divisent les serveurs en plusieurs chaînes et répartissent leur utilisation entre les utilisateurs. (Il s'agit d'une autre technique traditionnelle qu'ils ont améliorée.) En utilisant certaines techniques statistiques, ils estiment combien de serveurs dans chaque chaîne pourraient être malveillants, sur la base d'adresses IP et d'autres informations. À partir de ce, ils calculent combien de serveurs doivent être dans chaque chaîne pour garantir qu'il y ait au moins un serveur honnête. Puis, ils divisent les utilisateurs en groupes qui envoient des messages en double à plusieurs, chaînes aléatoires, ce qui protège davantage leur vie privée tout en accélérant les choses.

Passer au temps réel

Dans des simulations informatiques d'activité de 2 millions d'utilisateurs envoyant des messages sur un réseau de 100 serveurs, XRD a réussi à faire passer les messages de tout le monde en quatre minutes environ. Systèmes traditionnels utilisant les mêmes numéros de serveur et d'utilisateur, et offrant la même sécurité cryptographique, a pris une à deux heures.

« Cela semble lent en termes de vitesse absolue dans le monde de la communication d'aujourd'hui, " dit Kwon. " Mais il est important de garder à l'esprit que les systèmes les plus rapides actuellement [pour la protection des métadonnées] prennent des heures, alors que le nôtre prend quelques minutes."

Prochain, les chercheurs espèrent rendre le réseau plus robuste pour quelques utilisateurs et dans les cas où les serveurs se déconnectent au milieu des opérations, et pour accélérer les choses. « Quatre minutes sont acceptables pour les messages et e-mails sensibles où la vie de deux parties est en danger, mais ce n'est pas aussi naturel que l'internet d'aujourd'hui, ", dit Kwon. "Nous voulons arriver au point où nous envoyons des messages protégés par les métadonnées en temps quasi réel."

Cette histoire est republiée avec l'aimable autorisation de MIT News (web.mit.edu/newsoffice/), un site populaire qui couvre l'actualité de la recherche du MIT, innovation et enseignement.