L'illustration montre comment des appareils peu coûteux peuvent transformer les signaux Wi-Fi en détecteurs de mouvement. Crédit :Université de Chicago

En tant qu'appareils connectés tels que les assistants vocaux, des caméras de sécurité, et les appareils intelligents gagnent en popularité, les maisons et les bureaux où ils sont installés se remplissent de plus en plus d'un réseau dense de signaux Wi-Fi.

Une nouvelle étude de l'Université de Chicago et de l'Université de Californie, Des chercheurs de Santa Barbara découvrent que les attaquants externes peuvent utiliser une technologie peu coûteuse pour transformer ces signaux ambiants en détecteurs de mouvement, surveiller l'activité à l'intérieur d'un bâtiment sans être eux-mêmes détectés.

Avec seulement un petit, récepteur Wi-Fi disponible dans le commerce, un attaquant de l'extérieur du site cible peut mesurer la force des signaux émis par les appareils connectés et surveiller un site à distance pour le mouvement, détecter si une pièce est occupée. La recherche, dirigé par les principaux informaticiens d'UCicago Heather Zheng et Ben Zhao, révèle la technique de ces attaques ainsi que les défenses potentielles.

"C'est ce qu'on appelle une attaque de surveillance silencieuse, " dit Zheng, un professeur Neubauer d'informatique à l'Université de Chicago et expert en réseautage, technologies de sécurité et sans fil. "Il ne s'agit pas seulement d'intimité, il s'agit davantage de la protection de la sécurité physique. En écoutant simplement les signaux Wi-Fi existants, quelqu'un pourra voir à travers le mur et détecter s'il y a une activité ou s'il y a un humain, même sans connaître l'emplacement des appareils. Ils peuvent essentiellement effectuer une surveillance de surveillance de nombreux endroits. C'est très dangereux."

La recherche s'appuie sur des découvertes antérieures qui ont révélé la capacité de « voir à travers les murs » en utilisant des signaux Wi-Fi. Cependant, les méthodes précédentes détectaient l'activité intérieure en envoyant des signaux dans le bâtiment et en mesurant la façon dont ils sont réfléchis vers un récepteur, une méthode qui serait facile à détecter et contre laquelle se défendre. La nouvelle approche ne nécessite qu'une "écoute passive" des signaux Wi-Fi existants d'un bâtiment, n'a pas besoin de transmettre de signaux ou de casser le cryptage, et devient plus précis lorsque plus d'appareils connectés sont présents, soulevant des problèmes de sécurité importants.

"Ce qui est inquiétant ici, c'est que l'attaquant a un coût minime, peut rester silencieux sans émettre de signal, et pouvoir toujours obtenir des informations sur vous, " a déclaré Zheng.

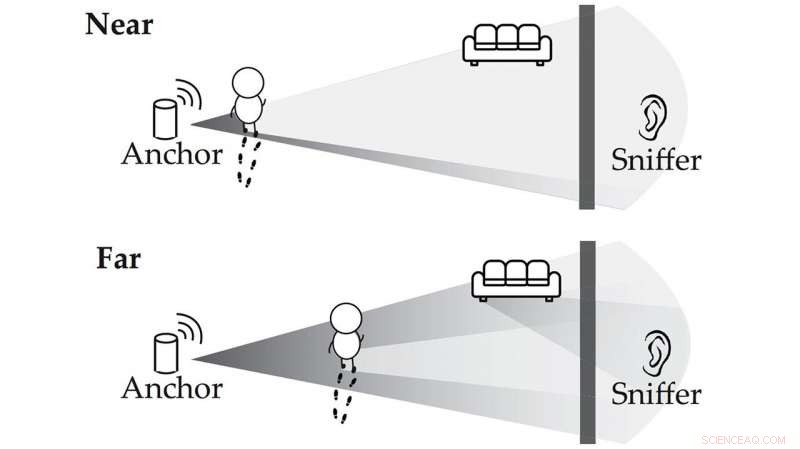

Les appareils connectés ne communiquent généralement pas directement avec Internet, mais le faire en transmettant régulièrement des signaux à un point d'accès, un périphérique matériel tel qu'un routeur. Lorsqu'une personne marche à proximité de l'un des appareils dans cette conversation, ça change subtilement le signal, de telle sorte que la perturbation puisse être détectée par un récepteur à proximité "reniflant" le signal. C'est assez d'informations pour qu'un observateur sache si une personne (ou un gros animal, ajoutent les chercheurs) est dans la pièce, avec une très grande précision.

Parce que la plupart des matériaux de construction ne bloquent pas la propagation des signaux Wi-Fi, le récepteur n'a même pas besoin d'être dans la même pièce ou le même bâtiment que le point d'accès ou les appareils connectés pour capter ces changements. Ces renifleurs Wi-Fi sont disponibles dans le commerce et peu coûteux, généralement moins de 20 $. Ils sont aussi petits et discrets, facile à cacher près des emplacements cibles, et passif — n'envoyant aucun signal pouvant être détecté par la cible.

Les chercheurs ont également suggéré différentes méthodes pour bloquer cette technique de surveillance. Une protection serait d'isoler les bâtiments contre les fuites Wi-Fi ; cependant, cela empêcherait également les signaux souhaitables, comme des tours cellulaires, d'entrer. Au lieu, ils proposent une méthode technique simple où les points d'accès émettent un "signal de couverture" qui se mélange aux signaux des appareils connectés, produire de fausses données qui confondraient quiconque reniflant des signatures de mouvement Wi-Fi.

"Ce que le hacker verra, c'est qu'il y a toujours des gens autour, donc essentiellement vous créez du bruit, et ils ne peuvent pas dire s'il y a une personne réelle là-bas ou non, " a déclaré Zheng. " Vous pouvez le considérer comme un bouton de confidentialité sur votre point d'accès; vous cliquez dessus et sacrifiez un peu de bande passante, mais cela protège votre vie privée."

Zheng espère que les fabricants de routeurs envisageront d'introduire cette fonctionnalité de confidentialité dans les futurs modèles; certaines de ces entreprises ont annoncé de nouvelles fonctionnalités qui utilisent une méthode similaire pour la détection de mouvement, commercialisé comme une prestation de sécurité à domicile. La recherche UChicago a déjà reçu l'attention de Technology Review, Business Insider et autres publications technologiques, sensibilisation à cette nouvelle vulnérabilité.

L'étude reflète également un domaine de recherche en croissance dans le département d'informatique, examiner les problèmes liés aux appareils « Internet des objets » connectés de plus en plus répandus. Le groupe de sécurité et de confidentialité de l'IoT, qui comprend Zhao et Zheng et d'autres membres du corps professoral dont Nick Feamster, Blase Ur, et Marshini Chetty, étudiera à la fois les avantages et les vulnérabilités potentielles de ces technologies, et un nouveau laboratoire IoT dans le Center for Data and Computing fournit aux chercheurs et aux étudiants des appareils à pirater et à étudier pour la recherche.