Les attaques de ransomware ont paralysé de nombreux réseaux municipaux et d'entreprise et ont créé des choix difficiles sur l'opportunité de payer les pirates pour déverrouiller les données

Services de la ville à Baltimore, Maryland, ont été paralysés plus tôt cette année lorsqu'une attaque de ransomware a verrouillé les réseaux informatiques et rendu impossible aux résidents d'effectuer des transactions immobilières ou de payer leurs factures municipales.

Les fonctionnaires ont refusé de répondre aux demandes des pirates informatiques pour une rançon de 76 $, 000 pour déverrouiller les systèmes, mais ont été aux prises avec des coûts estimés à 18 millions de dollars pour la restauration et la reconstruction des réseaux informatiques de la ville.

Le dilemme à Baltimore et dans un cas similaire à Atlanta un an plus tôt mettent en évidence les choix difficiles auxquels sont confrontées les villes, les hôpitaux et les entreprises touchés par les ransomwares, qui peut arrêter les services critiques pour les organisations dont les réseaux informatiques sont obsolètes ou vulnérables.

Deux villes de Floride auraient payé un total de 1 million de dollars de rançon cette année, après quoi une nouvelle attaque du même groupe a touché le système judiciaire de l'État de Géorgie.

Globalement, les pertes dues aux ransomwares ont augmenté de 60% l'année dernière pour atteindre 8 milliards de dollars, selon les données compilées par l'Online Trust Alliance de l'Internet Society.

Au moins 170 comté, les systèmes de gouvernement de la ville ou de l'État ont été touchés depuis 2013, avec 22 incidents cette année, selon la Conférence des maires des États-Unis, qui a adopté une résolution s'opposant aux paiements de ransomware.

"Nous voyons plus d'attaques contre les villes parce qu'il est clair que les villes sont mal préparées, et même s'ils savent ce qui se passe, ils n'ont pas les fonds pour le réparer, " dit Grégory Falco, chercheur à l'Université de Stanford spécialisé dans la sécurité des réseaux municipaux.

Certains analystes affirment que les attaques de ransomware peuvent avoir des motivations politiques et financières

Proportions épidémiques

Franck Cilluffo, directeur du Centre pour la cybersécurité et la sécurité intérieure de l'Université d'Auburn, a déclaré que les attaques ont atteint des niveaux épidémiques.

« L'ampleur et l'étendue du problème sont frappantes, affectant partout, des États relativement robustes aux grandes zones métropolitaines en passant par les petites villes et les comtés, " Cilluffo a déclaré lors d'une audience au Congrès le mois dernier.

« Les cibles comprennent les services de police et de shérif, écoles et bibliothèques, agences de santé, systèmes de transport en commun, et les tribunaux... aucune juridiction n'est trop petite ou trop grande pour ne pas être affectée."

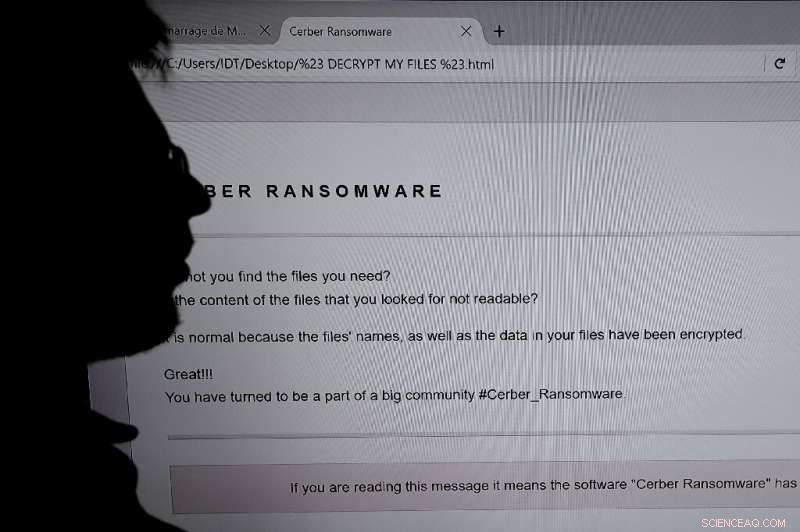

Les ransomwares sont un problème épineux de cybersécurité depuis plusieurs années aux États-Unis et dans le monde, marqué par des attaques mondiales de ransomware connues sous le nom de "WannaCry" et "NotPetya".

Les établissements de santé ont été de fréquentes victimes, et le Hollywood Presbyterian Medical Center a révélé en 2016 qu'il avait payé 17 $, 000 aux pirates pour décrypter les données importantes.

Le ministère français de l'Intérieur a déclaré dans un récent rapport que les autorités avaient répondu à quelque 560 incidents de ransomware en 2018, mais ont également noté que la plupart des incidents ne sont pas signalés.

Le même rapport du ministère indique que les pirates informatiques ont modifié leur stratégie, passant d'attaques de nombreux systèmes avec des demandes de petites rançons à des attaques plus ciblées avec un potentiel de paiement plus élevé.

Les pertes mondiales dues aux ransomwares se sont élevées à quelque 8 milliards de dollars en 2018, selon une étude récente

Payer ou résister ?

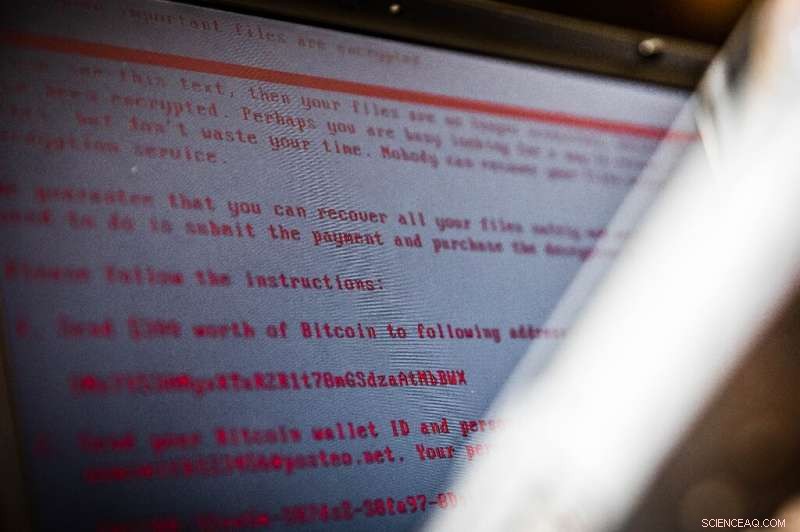

Alors que le FBI et d'autres mettent en garde contre le paiement de rançons, certains analystes disent qu'il n'y a pas de réponse claire pour les victimes lorsque des données critiques sont verrouillées.

« Vous devez faire ce qui est bon pour votre organisation, " dit Falco. " Ce n'est pas l'appel du FBI. Vous pourriez avoir des informations sur la justice pénale, vous pourriez avoir des décennies de preuves. Vous devez peser cela par vous-même."

Josh Zelonis de Forrester Research a proposé un point de vue similaire, disant dans un article de blog que les victimes doivent envisager de payer la rançon comme une option valable, parallèlement à d'autres efforts de rétablissement.

Mais Randy Marchany, responsable de la sécurité de l'information pour Virginia Tech University, a déclaré que la meilleure réponse est d'adopter une attitude intransigeante de « ne pas payer ».

"Je ne suis d'accord avec aucune organisation ou ville qui paie la rançon, " a déclaré Marchany.

« Les victimes devront de toute façon reconstruire leur infrastructure à partir de zéro. Si vous payez la rançon, les pirates vous donnent la clé de déchiffrement, mais vous n'avez aucune assurance que le ransomware a été supprimé de tous vos systèmes. Donc, vous devez les reconstruire de toute façon."

Une cyberattaque mondiale en 2017 a infecté plus de 200 personnes, 000 victimes dans plus de 150 pays avec ransomware, y compris le National Health Service britannique

La prévention, c'est mieux

Les victimes omettent souvent de prendre des mesures préventives telles que des mises à jour logicielles et des sauvegardes de données qui limiteraient l'impact des ransomwares.

Mais les victimes peuvent ne pas toujours être au courant des recours potentiels qui n'impliquent pas de payer, a déclaré Brett Callow d'Emsisoft, l'une des nombreuses entreprises de sécurité qui offrent des outils de décryptage gratuits.

"Si le cryptage dans le ransomware est correctement mis en œuvre, il n'y a aucune chance de récupération à moins que vous ne payiez la rançon, " dit Callow.

"Souvent, il n'est pas mis en œuvre correctement, et nous trouvons des faiblesses dans le cryptage et l'annulons."

Callow souligne également les efforts coordonnés des entreprises de sécurité, notamment le projet No More Ransom, qui est partenaire d'Europol, et ID Ransomware, qui peut identifier certains logiciels malveillants et parfois déverrouiller des données.

Les analystes soulignent que les attaques de ransomware peuvent être motivées par plus que de l'argent. Deux Iraniens ont été inculpés l'année dernière dans l'attaque d'Atlanta qui, selon les procureurs, était une tentative de perturber les institutions américaines.

"Les attaquants qui ne sont pas si grands fans des États-Unis pourraient vouloir provoquer des perturbations économiques, " dit Falco.

"Au lieu d'essayer de détruire tout le réseau électrique, ils peuvent essayer de créer le chaos dans un certain nombre de villes."

© 2019 AFP