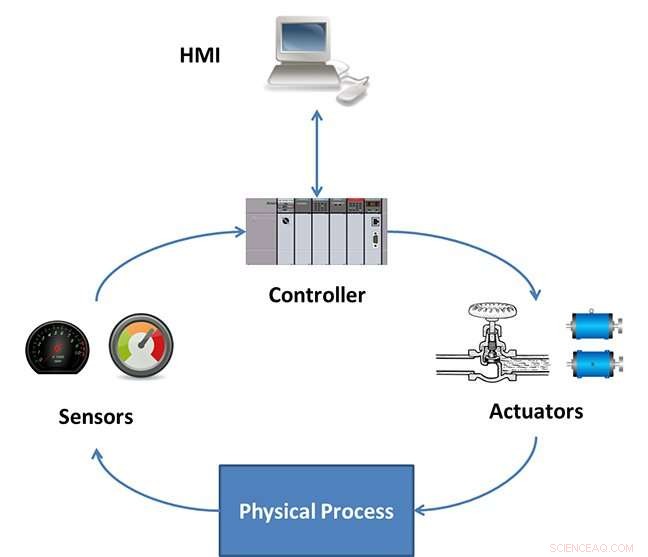

Cet organigramme montre les flux de données au sein d'une installation de traitement chimique simulée. Crédit : Institut de technologie de Géorgie

Un simulateur accompagné d'une explosion virtuelle pourrait aider les opérateurs d'usines de traitement chimique - et d'autres installations industrielles - à apprendre à détecter les attaques de pirates informatiques déterminés à semer la pagaille. Le simulateur aidera également les étudiants et les chercheurs à mieux comprendre les enjeux de sécurité des systèmes de contrôle industriel.

Des équipements tels que les réseaux électriques, les opérations de fabrication et les stations d'épuration des eaux font partie des cibles potentielles des acteurs malveillants car elles utilisent des automates programmables (PLC) pour ouvrir et fermer les vannes, rediriger les flux électriques et gérer de grosses machines. Des efforts sont en cours pour sécuriser ces installations, et aider les opérateurs à devenir plus qualifiés pour détecter les attaques potentielles est un élément clé de l'amélioration de la sécurité.

« Le but est de donner aux opérateurs, l'expérience des chercheurs et des étudiants avec les systèmes d'attaque, détecter les attaques et voir également les conséquences de la manipulation des processus physiques dans ces systèmes, " dit Raheem Beyah, le professeur Motorola Foundation à l'École d'ingénierie électrique et informatique du Georgia Institute of Technology. "Ce système permet aux opérateurs d'apprendre quels types de choses vont se produire. Notre objectif est de nous assurer que les bons gars acquièrent cette expérience afin qu'ils puissent réagir de manière appropriée."

Les détails du simulateur ont été présentés le 8 août au Black Hat USA 2018, et le 13 août à l'atelier USENIX 2018 sur les progrès de l'éducation à la sécurité. Le simulateur a été développé en partie par la startup de sécurité d'Atlanta Fortiphyd Logic, et soutenu par la Georgia Research Alliance.

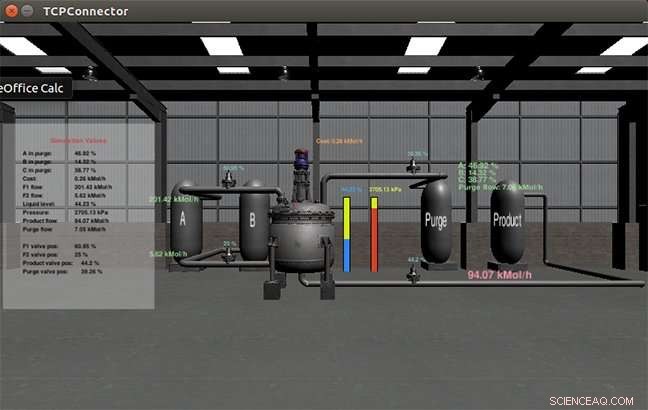

L'usine de traitement chimique simulée, connu sous le nom de Graphical Realism Framework for Industrial Control Simulations (GRFICS), permet aux utilisateurs de jouer les rôles d'attaquants et de défenseurs - avec des vues séparées fournies. Les attaquants pourraient prendre le contrôle des vannes de l'usine pour augmenter la pression dans un réacteur et provoquer une explosion. Les défenseurs doivent surveiller les signes d'attaque et s'assurer que les systèmes de sécurité restent opérationnels.

L'attaque "man-in-the-middle" au cours de laquelle un acteur malveillant s'introduit dans le système de contrôle de l'installation et prend également le contrôle des capteurs et des instruments qui fournissent un retour d'informations aux opérateurs est très préoccupante. En maîtrisant les capteurs et les indicateurs de position des vannes, l'attaquant pourrait envoyer de fausses lectures qui rassureraient les opérateurs – pendant que les dégâts se poursuivaient.

« Les niveaux de pression et de réactif pourraient être rendus normaux aux opérateurs, alors que la pression monte vers un point dangereux, " a dit Beyah. Bien que les lectures puissent sembler normales, cependant, un opérateur averti peut toujours détecter des indices indiquant que le système a été attaqué. « Plus les opérateurs connaissent le processus, plus il sera difficile de les tromper, " il a dit.

La capture d'écran montre une usine de traitement chimique dans laquelle des paramètres critiques augmentent en raison de fausses données de processus et de commandes de contrôle injectées par un attaquant. Crédit : Institut de technologie de Géorgie

Le système GRFICS a été construit à l'aide d'un simulateur d'usine de traitement chimique existant, ainsi qu'un moteur de jeu vidéo 3D fonctionnant sur des machines virtuelles Linux. En son cœur se trouve le logiciel qui exécute les automates, qui peuvent être modifiés pour représenter différents types de contrôleurs appropriés à une gamme d'installations. L'interface homme-machine peut également être modifiée selon les besoins pour afficher un panneau de commande opérateur réaliste surveillant les paramètres de réaction et les positions du contrôleur de vanne.

"C'est un réseau virtuel complet, vous pouvez donc mettre en place vos propres règles de détection d'entrée et jouer sur le côté défensif pour voir si vos défenses détectent ou non les attaques, " a déclaré David Formby, un chercheur postdoctoral de Georgia Tech qui a lancé Fortiphyd Logic avec Beyah pour développer des produits de sécurité de contrôle industriel. « Nous fournissons un accès à des systèmes physiques simulés qui permettent aux étudiants et aux opérateurs d'étudier à plusieurs reprises différents paramètres et scénarios. »

GRFICS est actuellement disponible en open source, téléchargement gratuit pour une utilisation par des classes ou des individus. Il fonctionne sur un ordinateur portable, mais en raison de l'utilisation intensive des graphiques, nécessite une puissance de traitement et une mémoire considérables. Une version en ligne est prévue, et les futures versions simuleront le réseau électrique, installations de traitement de l'eau et des eaux usées, installations de fabrication et autres utilisateurs d'API.

Formby espère que GRFICS augmentera le nombre de personnes qui ont de l'expérience avec la sécurité des systèmes de contrôle industriels.

"Nous voulons ouvrir cet espace à plus de monde, " a-t-il dit. " C'est très difficile maintenant de trouver des gens qui ont la bonne expérience. Nous n'avons pas encore vu beaucoup d'attaques sur ces systèmes, mais ce n'est pas parce qu'ils sont sécurisés. La barrière pour les personnes qui souhaitent travailler dans l'espace de sécurité cyber-physique est élevée en ce moment, et nous voulons réduire cela."

Beyah et Formby travaillent depuis plusieurs années pour faire prendre conscience des vulnérabilités inhérentes aux systèmes de contrôle industriel. Alors que la communauté a encore plus à faire, Beyah est encouragée.

"Il y a plusieurs années, nous avons parlé à de nombreux ingénieurs en contrôle de processus dans le cadre du programme I-Corps de la NSF, " a-t-il dit. " Il était clair que pour beaucoup de ces gens alors, la sécurité n'était pas une préoccupation majeure. Mais nous avons vu des changements, et beaucoup de gens prennent maintenant la sécurité du système au sérieux."