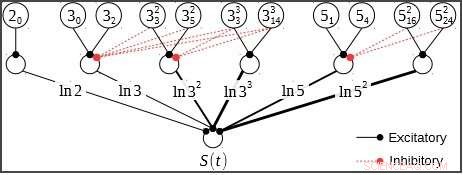

La figure montre le réseau de neurones résultant pour résoudre une petite instance de problème (clé de cryptage à casser). Les cercles représentent les neurones, les lignes noires indiquent les connexions synaptiques excitatrices, et les lignes rouges indiquent les connexions synaptiques inhibitrices. Le réseau code les facteurs premiers de valeurs polynomiales successives. Crédit :Dr John V. Monaco, L'armée américaine

Les scientifiques du laboratoire de recherche de l'armée américaine ont découvert un moyen d'exploiter les architectures informatiques émergentes de type cerveau pour un problème de théorie des nombres séculaire connu sous le nom de factorisation d'entiers.

En imitant les fonctions cérébrales des mammifères en informatique, Les scientifiques de l'armée ouvrent un nouvel espace de solutions qui s'éloigne des architectures informatiques traditionnelles et se tourne vers des appareils capables de fonctionner dans des tailles extrêmes, poids-, et les environnements à faible consommation d'énergie.

"Avec plus de puissance de calcul sur le champ de bataille, nous pouvons traiter les informations et résoudre plus rapidement les problèmes informatiques, " a déclaré le Dr John V. " Vinnie " Monaco, un informaticien ARL. "Programmer le type d'appareils qui correspondent à ces critères, par exemple, ordinateurs inspirés du cerveau, met au defie, et déchiffrer des codes cryptographiques n'est qu'une application qui montre que nous savons comment procéder. »

Le problème lui-même peut être énoncé en termes simples. Prenez un entier composé N et exprimez-le comme le produit de ses composantes premières. La plupart des gens ont terminé cette tâche à un moment donné à l'école primaire, souvent un exercice de calcul élémentaire. Par exemple, 55 peut être exprimé par 5*11 et 63 par 3*3*7. Ce que beaucoup n'ont pas réalisé, c'est qu'ils effectuaient une tâche qui, si elle était terminée assez rapidement pour un grand nombre, pourrait briser une grande partie de l'Internet moderne.

Le cryptage à clé publique est une méthode de communication sécurisée largement utilisée aujourd'hui, basé sur l'algorithme RSA développé par Rivest, Shamir, et Adleman en 1978. La sécurité de l'algorithme RSA repose sur la difficulté de factoriser un grand entier composite N, la clé publique, qui est distribué par le destinataire à toute personne souhaitant envoyer un message crypté. Si N peut être pris en compte dans ses composantes premières, puis la clé privée, nécessaire pour déchiffrer le message, peut être récupéré. Cependant, la difficulté de factoriser de grands nombres entiers devient rapidement apparente.

Lorsque la taille de N augmente d'un chiffre, le temps qu'il faudrait pour factoriser N en essayant toutes les combinaisons possibles de facteurs premiers est approximativement doublé. Cela signifie que si un nombre à dix chiffres prend 1 minute à factoriser, un nombre à vingt chiffres prendra environ 17 heures et un nombre à 30 chiffres environ deux ans, une croissance exponentielle de l'effort. Cette difficulté sous-tend la sécurité de l'algorithme RSA.

En contestant cela, Monaco et son collègue le Dr Manuel Vindiola, de la division des sciences informatiques du laboratoire, a démontré comment les ordinateurs de type cerveau prêtent une accélération aux algorithmes actuellement les plus connus pour la factorisation des nombres entiers.

L'équipe de chercheurs a mis au point un moyen de factoriser de grands entiers composites en exploitant le parallélisme massif de nouvelles architectures informatiques qui imitent le fonctionnement du cerveau des mammifères. Les ordinateurs dits neuromorphiques fonctionnent selon des principes très différents de ceux des ordinateurs conventionnels, tels que les ordinateurs portables et les appareils mobiles, le tout basé sur une architecture décrite par John von Neumann en 1945.

Dans l'architecture von Neumann, la mémoire est séparée de l'unité centrale, ou processeur, qui doit lire et écrire en mémoire sur un bus. Ce bus a une bande passante limitée, et la plupart du temps, le CPU attend d'accéder à la mémoire, souvent appelé le goulot d'étranglement de von Neumann.

Ordinateurs neuromorphes, d'autre part, ne souffrez pas d'un goulot d'étranglement de von Neumann. Il n'y a pas de processeur, Mémoire, ou en bus. Au lieu, ils intègrent de nombreuses unités de calcul individuelles, un peu comme les neurones du cerveau.

Le Dr John V. "Vinnie" Monaco est un informaticien du Laboratoire de recherche de l'armée. Crédit :Dr John V. Monaco

Ces unités sont reliées par des chemins physiques ou simulés pour faire circuler les données, analogue aux connexions synaptiques entre les neurones. De nombreux dispositifs neuromorphiques fonctionnent sur la base des propriétés de réponse physique du matériau sous-jacent, tels que les lasers au graphène ou les jonctions tunnel magnétiques. À cause de ce, ces appareils consomment des ordres de grandeur moins d'énergie que leurs homologues de von Neumann et peuvent fonctionner sur une échelle de temps moléculaire. En tant que tel, tout algorithme capable de s'exécuter sur ces appareils bénéficiera de leurs capacités.

L'accélération acquise par les chercheurs de l'ARL est due à la formulation d'une méthode de factorisation d'entiers à l'aide d'un coprocesseur neuromorphique. Les algorithmes actuels les plus rapides pour la factorisation d'entiers se composent principalement de deux étapes, tamisage et une réduction matricielle, et l'étape de tamisage comprend la majeure partie de l'effort de calcul.

Le tamisage consiste à rechercher de nombreux entiers qui satisfont à une certaine propriété appelée B-lisse, des entiers qui ne contiennent pas de facteur premier supérieur à B. Monaco et Vindiola ont pu construire un réseau de neurones qui découvre les nombres B-lisses plus rapidement et avec une plus grande précision que sur une architecture de von Neumann. Leur algorithme tire parti du parallélisme massif des ordinateurs inspirés du cerveau et de la capacité innée des neurones individuels à effectuer des opérations arithmétiques, comme l'addition. Alors que les architectures neuromorphiques continuent d'augmenter en taille et en vitesse, non limité par la loi de Moore, leur capacité à s'attaquer à des problèmes de factorisation en nombres entiers plus importants augmente également. Dans leur travail, on estime que les clés 1024 bits pourraient être cassées en un an environ, une tâche que l'on croyait hors de portée. En comparaison, le dossier actuel, un nombre à 232 chiffres décimaux (RSA-768) a pris environ 2, 000 ans de temps de calcul sur plusieurs années.

Dans une perspective plus large, cette découverte nous pousse à nous demander comment un changement de paradigme informatique pourrait affecter certaines de nos hypothèses de sécurité les plus élémentaires. Alors que les dispositifs émergents évoluent pour incorporer un parallélisme massif et exploiter la physique des matériaux pour calculer, la dureté de calcul sous-jacente à certains protocoles de sécurité peut être remise en cause de manières jamais imaginées auparavant. Ce travail ouvre également la porte à de nouveaux domaines de recherche des architectures informatiques émergentes, en termes de conception d'algorithmes et de représentation des fonctions, ainsi que des applications d'apprentissage automatique et d'intelligence artificielle à faible consommation.

"Les messages cryptés dans la guerre ont souvent une date d'expiration, lorsque leur contenu devient inexploitable, " a déclaré Monaco. " Il y a urgence à décrypter les communications ennemies, en particulier ceux au niveau du terrain, puisque ceux-ci expirent le plus rapidement, par rapport à la communication à des échelons supérieurs. En conditions de terrain, la puissance et la connectivité sont extrêmement limitées. C'est un fort facteur de motivation pour utiliser un ordinateur inspiré du cerveau pour une telle tâche où les ordinateurs conventionnels ne sont pas pratiques."