La société se trouve désormais dans une époque où le changement climatique et la cyber-insécurité constituent des menaces régulières pour la vie et les biens. En tandem, les deux ont le potentiel d'être particulièrement mortels.

"Il est prouvé que le changement climatique augmente le risque d'inondations, et les pertes dues à ces inondations augmentent chaque année", déclare Y.C. Ethan Yang, professeur agrégé de génie civil et environnemental (CEE) au P.C. de l'Université Lehigh. Collège Rossin d'ingénierie et de sciences appliquées. "Les scientifiques ont commencé à réfléchir à des problèmes complexes qui aggravent encore les inondations, comme lorsqu'un ouragan est suivi de fortes pluies."

Yang et son équipe, qui comprenait Chung-Yi Lin '23 Ph.D. (maintenant postdoctorant à Virginia Tech) et Farrah Moazeni, membre du corps professoral de Lehigh CEE, étaient intéressés par l'étude de ce double coup de poing, et en particulier, "ce qui se passe lorsqu'une catastrophe naturelle et une catastrophe d'origine humaine se produisent simultanément."

Dans leur cas, la catastrophe provoquée par l’homme était une cyberattaque. Le résultat de leur étude, "Risques d'inondation liés aux attaques cyber-physiques dans un système intelligent d'eaux pluviales", a été récemment publié dans Water Resources Research. .

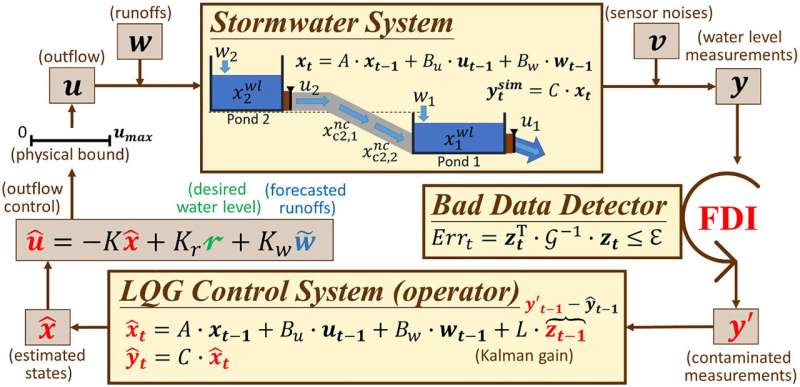

Les chercheurs voulaient comprendre à quel point un système intelligent de gestion des eaux pluviales pouvait être vulnérable à une cyberattaque lorsque ce même système était simultanément confronté à des inondations provoquées par les tempêtes.

"L'idée de la ville intelligente est géniale, mais elle ouvre la porte aux pirates", déclare Yang. "Nous voulions savoir dans quel scénario d'inondation un pirate informatique pourrait causer le plus de dégâts."

Yang et son équipe ont utilisé les données historiques du système de gestion des eaux pluviales du canton de Bethléem, en Pennsylvanie, pour créer un modèle hydrologique permettant de simuler les inondations. Ils ont également développé un modèle d'attaque qui imitait la façon dont un pirate informatique pourrait interférer avec le système, par exemple en ouvrant ou en fermant les portes qui contrôlent les niveaux d'eau dans les bassins de rétention.

Ils ont combiné les données avec les modèles pour exécuter des simulations dans divers scénarios d'impact du changement climatique (par exemple, l'impact de températures mondiales moyennes de plus en plus élevées) afin d'évaluer les conditions dans lesquelles un pirate informatique pourrait avoir le plus grand impact sur un système d'eaux pluviales, augmentant ainsi l'impact d'une communauté. risque d'inondation.

"Nous avons constaté que si une inondation est suffisamment importante, par exemple un ouragan de catégorie 5, un pirate informatique n'augmentera pas le risque, car le système sera de toute façon inondé", explique Yang.

"Cependant, la situation la plus vulnérable se produit lors d'inondations de niveau faible à moyen. Le système devrait être capable de gérer ces événements. Mais si quelqu'un ouvre intentionnellement une porte au mauvais moment, cela submergera le système et provoquera une inondation. en aval, nous avons pu quantifier et montrer grâce à des visualisations ce risque d'inondation supplémentaire provoqué par une cyberattaque."

Les résultats ont déjà donné lieu à deux projets supplémentaires :le premier explorera comment empêcher de telles interférences, et le second examinera les effets en cascade au sein d'une communauté inondée, en particulier comment différents groupes de personnes sont affectés.

"Nous savons que les personnes aisées ont tendance à subir des pertes plus importantes en termes absolus", dit-il. "Mais les groupes socialement vulnérables ont tendance à subir un plus grand pourcentage de perte totale."

Yang espère que le cadre mathématique que lui et son équipe ont développé pour ce projet sera adopté par d'autres communautés à travers le pays et dans le monde.

« Nous avons développé une procédure qui permet désormais à n'importe quelle municipalité d'identifier les vulnérabilités de son système d'eaux pluviales », explique-t-il. "Tant que vous disposez des données, la méthode est universelle."

Plus d'informations : Chung-Yi Lin et al, Risques d'inondation liés aux attaques cyber-physiques dans un système intelligent d'eaux pluviales, Recherche sur les ressources en eau (2024). DOI :10.1029/2023WR034827

Informations sur le journal : Recherche sur les ressources en eau

Fourni par l'Université de Lehigh