Crédit :Université RUDN

Des experts en mathématiques appliquées de l'Université RUDN ont prouvé expérimentalement qu'il est possible d'identifier avec précision les appareils électroniques par des défauts dans les cellules de mémoire flash. Il s'avère que la répartition et la nature de ces défauts sont uniques, et ils peuvent jouer le rôle d'« empreintes digitales » pour les puces mémoire. La nouvelle méthode améliorera la protection contre les attaques de pirates, car cela créerait des clés flash électroniques qui ne peuvent pas être falsifiées. Les résultats de l'étude sont publiés dans la revue Accès IEEE .

En tant qu'appareils d'information et de communication—smartphones, bracelets de remise en forme, Équipement Wi-Fi, dispositifs de mémoire - se répandent dans le monde, la question de leur protection contre le vol et la falsification devient de plus en plus pertinente. Un moyen d'identifier avec précision chaque appareil est nécessaire. Les méthodes d'identification existantes peuvent être divisées en deux types :virtuelles et physiques. Les méthodes virtuelles sont appliquées au logiciel (firmware) d'un appareil. Il pourrait être, par exemple, un numéro unique qui est "écrit en dur" dans l'appareil. Le problème est que n'importe quel logiciel peut être piraté et les données modifiées. Les méthodes physiques traitent du matériel. Il s'agit notamment de l'identification d'un appareil par des fluctuations uniques de sa fréquence radio. Cependant, les signaux radio sont sujets à des interférences.

L'une des nouvelles méthodes d'identification physique est basée sur des cellules de mémoire flash endommagées. En raison de défauts de fabrication microscopiques, des cellules endommagées apparaissent aléatoirement dans les blocs mémoire d'un appareil. Le modèle de ces microdéfauts est unique, et cela signifie qu'un appareil peut être distingué par lui d'un autre. Précédemment, cependant, il n'a pas été possible de prouver numériquement l'efficacité de cette méthode, les experts de l'Université RUDN ont donc entrepris de vérifier l'efficacité de cette technologie.

Pour ça, ils ont utilisé des puces de mémoire flash de configuration NOR, qui sont utilisés dans les microcontrôleurs et les puces pour ordinateurs. La mémoire flash NOR est un réseau bidimensionnel de cellules mémoire de bas niveau situées sur la matrice du conducteur. Chacune des cellules stocke de un à quatre bits d'information. Pour enregistrer ou effacer des informations dans une cellule, vous devez changer sa charge. Pendant le processus d'enregistrement, la cellule change l'état initial du bit (généralement "1") à l'opposé ("0"). Mais après chaque cycle d'écriture, des changements irréversibles s'accumulent dans la cellule, et à un moment donné, il cesse de fonctionner, C'est, il ne change plus d'état en cas de tentative d'écriture. Une telle cellule est considérée comme corrompue, et le processus d'apparition de cellules corrompues est appelé dégradation de la puce mémoire.

Le processus de "mort" des cellules mémoire est complètement aléatoire, ainsi, l'image de la répartition des cellules non fonctionnelles au sein d'un secteur de mémoire particulier sera unique pour chaque appareil. Si, avant que le gadget ne soit vendu, ce modèle est ajouté à une base de données, par exemple. entretenu par le constructeur, il deviendrait possible d'identifier le dispositif sans ambiguïté par ce motif de cellules corrompues. Le constructeur serait en mesure de vérifier un secteur spécifique de la mémoire, comparez-le avec la base de données et bloquez un smartphone volé ou prenez d'autres mesures.

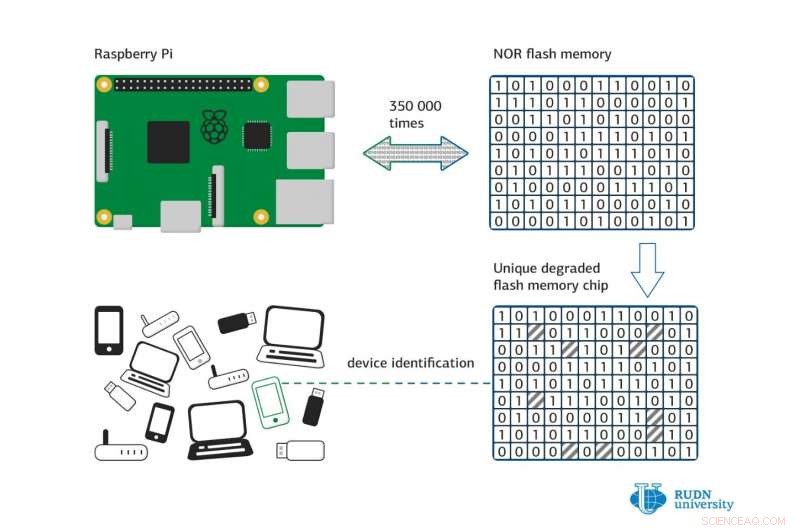

Les chercheurs de l'Université RUDN ont décidé de prouver en pratique que le motif des cellules endommagées est unique pour chaque puce mémoire. Ils ont connecté 120 puces de mémoire flash NOR à un banc d'essai personnalisé utilisant un ordinateur Raspberry Pi. L'un des 512 secteurs de chaque puce a été corrompu de force en le réécrivant 350, 000 fois. Par conséquent, une cartographie des cellules endommagées du premier secteur mémoire de chaque puce a été obtenue. Le nombre de cellules non fonctionnelles dans le secteur pour la plupart des puces testées variait de 30 à 100.

Après ça, les chercheurs ont comparé toutes les cartes des "mauvaises" cellules et aucune de celles-ci ne correspondait à une autre. Ils ont également extrapolé les données à un très grand nombre (quadrillions) d'appareils. Des calculs statistiques ont montré que la probabilité de deux cartes identiques de cellules endommagées est infiniment petite.

Bien sûr, de nouvelles cellules endommagées non planifiées peuvent apparaître pendant l'utilisation d'une puce. Mais une expérimentation a montré que la carte ne change quasiment pas au cours de la vie de l'appareil :le nombre moyen de cycles d'écriture avant l'apparition d'une nouvelle « mauvaise » cellule est de 3940. Cela correspond à plus de 10 ans d'utilisation quotidienne. Cependant, il reste une possibilité qu'une nouvelle cellule endommagée rende l'appareil identique à un autre qui diffère par cette même cellule. Les mathématiques de l'Université RUDN ont également calculé cette probabilité, en utilisant une formule spéciale. Il s'est avéré que même si une telle possibilité ne peut être totalement exclue, il est aussi infiniment petit :environ cinq millionièmes.

En utilisant toutes ces données, les experts ont mené à bien la procédure d'identification mutuelle entre deux appareils :ils se sont « reconnus » avec succès.

Ainsi, les chercheurs ont prouvé à la fois en pratique et mathématiquement que les secteurs endommagés de la mémoire flash peuvent être utilisés comme identifiant unique pour des milliards de microprocesseurs, smartphone, et d'autres appareils. Ce chiffre est nettement supérieur au nombre actuel d'appareils dans le monde.