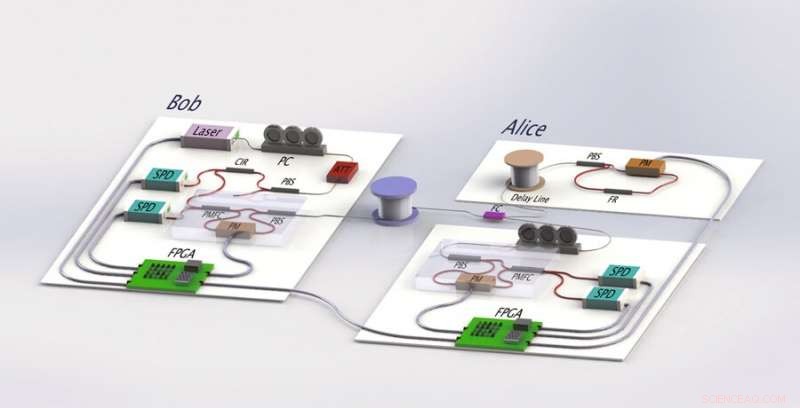

Configuration de l'expérience. Un laser fortement atténué à 1550 nm est utilisé comme source approximative de photons uniques avec une fréquence de répétition d'impulsions systématique de 1 MHz. Dans la configuration expérimentale, Bob envoie les photons uniques à Alice dans une superposition de deux intervalles de temps avec une phase relative, et Alice choisit au hasard une des deux tâches possibles, contrôle d'erreur ou de codage. Les deux côtés sont contrôlés par des réseaux de portes programmables sur le terrain (FPGA), et le fonctionnement des quatre états à photon unique est réalisé avec un modulateur commercial au niobate de lithium. Modulateur de phase PM. Contrôleur de polarisation PC. Séparateur de faisceau de polarisation PBS. Atténuateur ATT. Circulateur optique CIR. Coupleur de fibre FC. Détecteur monophotonique à nanofil supraconducteur SPD avec une efficacité de détection de 70%, Taux de comptage d'obscurité de 100 Hz et temps de réinitialisation de 50 ns. Coupleur de filtre à maintien de polarisation PMFC. Rotateur de Faraday FR. Crédit :Lumière :Science &Applications, doi :https://doi.org/10.1038/s41377-019-0132-3

La communication directe sécurisée quantique (QSDC) est une branche importante de la communication quantique, basé sur les principes de la mécanique quantique pour la transmission directe d'informations classifiées. Alors que les récentes études expérimentales de preuve de principe ont fait des progrès remarquables; Les systèmes QSDC restent à mettre en œuvre dans la pratique. Dans une étude récente, Ruoyang Qi et ses collègues des départements de physique quantique de basse dimension, informatique, l'électronique et l'ingénierie de l'information, proposé et mis en œuvre expérimentalement un système de communication sécurisé quantique pratique.

Dans le travail, Qi et al. analysé la sécurité du système en utilisant la théorie du canal d'écoute électronique de Wyner. Les scientifiques ont développé un schéma de codage utilisant des codes de contrôle de parité à faible densité (LDPC) de concaténation (interconnectés) dans un environnement réaliste de bruit élevé et de pertes élevées. Le système fonctionnait avec un taux de répétition de 1 MHz sur une distance de 1,5 kilomètre et maintenait un taux de communication sécurisé de 50 bps pour envoyer des messages texte, des images et des sons de taille raisonnable. Les résultats sont maintenant publiés dans Lumière :science et applications .

Les travaux de Qi et al. a mis en évidence une forme de QSDC qui peut transférer des informations directes sans clé de distribution pour éviter la vulnérabilité aux attaques. Dans le travail, l'équipe a utilisé un laser à 1550 nm pour générer des photons uniques transportant des informations quantiques sécurisées, les scientifiques ont réussi à décoder les informations dès leur réception. La méthode était fiable même dans des environnements réalistes causés par une perte de photons élevée ou des erreurs introduites en raison du bruit. Le code LDPC standard qu'ils ont utilisé dans l'étude pour de meilleures performances de correction d'erreurs a été mis en œuvre par le Comité consulaire pour les systèmes de données spatiales (CCDS) pour les applications proches de la Terre et de l'espace lointain.

La sécurité mondiale dépend d'infrastructures de communication sécurisées. Maintenant, la communication est sécurisée via des techniques de cryptage telles que le schéma de clé publique RSA. La capacité de confidentialité est définie comme le summum de tous les débits de transmission réalisables avec sécurité et fiabilité. En pratique, il est difficile d'estimer la capacité de secret dans les systèmes de communication classiques en raison de la difficulté de détection des écoutes. Dans les systèmes quantiques, des photons uniques ou des paires de photons enchevêtrés peuvent transmettre des informations numériques, donnant naissance à de nouvelles fonctionnalités en cryptographie quantique, inaccessible dans les médias de transmission classiques. En principe, il est impossible d'écouter sans perturber la transmission afin d'éviter la détection dans une telle configuration.

Le premier protocole de communication quantique a été proposé par Bennett et Brassard (BB84), basé sur l'exploitation des ressources quantiques pour un accord de clé sécurisé. En 2000, QSDC a été proposé pour communiquer des informations directement sans clé secrète et éliminer les failles associées au stockage de clés et aux attaques par texte chiffré. Des études de preuve de principe ultérieures ont démontré des photons uniques basés sur QSDC et des paires intriquées, y compris des études où une fibre pourrait communiquer sur une distance significative de 500 m en utilisant des protocoles QSDC en deux étapes.

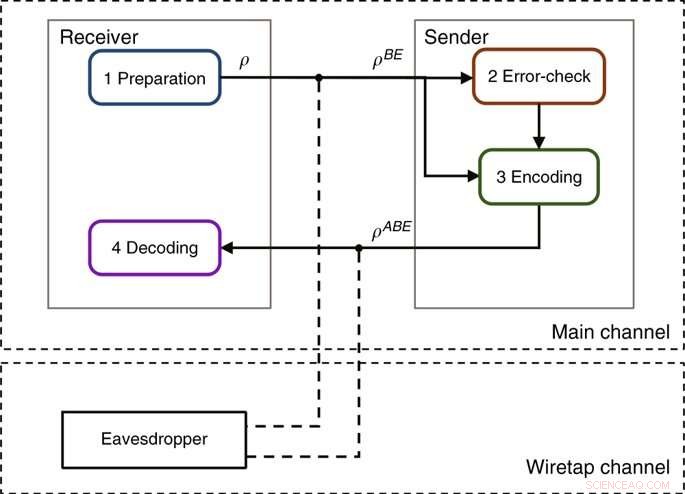

Illustration du protocole pratique DL04-QSDC. Le « canal principal » et le « canal d'écoute électronique » sont des canaux discrets sans mémoire. Le canal principal représente un canal entre l'expéditeur et le destinataire légitime, tandis que le canal d'écoute électronique représente un canal entre l'expéditeur et l'espion. Crédit :Lumière :Science &Applications, doi :https://doi.org/10.1038/s41377-019-0132-3

Dans la présente étude, Qi et al. a mis en place un système pratique de communication directe sécurisée quantique utilisant une procédure basée sur le protocole DL04 (sans clé). Selon le modèle d'écoute électronique de Wyner, mettre en œuvre le système QSDC dans la pratique, le système doit fonctionner en dessous de la capacité de secret du canal pour la transmission sécurisée des informations. Les scientifiques ont estimé la capacité de confidentialité du système à l'aide de codes de contrôle de parité à faible densité (LDPC) interconnectés. Ils ont conçu le système pour fonctionner spécifiquement dans des régimes de pertes et de taux d'erreur élevés, unique pour la communication quantique. Qi et al. ainsi démontré que la plate-forme QSDC pouvait fonctionner efficacement dans un environnement réaliste.

Lors de la mise en œuvre du protocole DL04-QSDC, les scientifiques ont inclus un « canal principal » discret sans mémoire et un « canal d'écoute électronique ». Le canal principal représentait le réseau entre l'expéditeur et le destinataire. Le canal d'écoute électronique représentait le réseau entre les utilisateurs légitimes et l'espion. Le protocole comportait quatre étapes :

Qi et al. utilisé des lasers hautement atténués comme source approximative de photons uniques dans la mise en œuvre. Pour une meilleure approximation d'une source de photons unique pour détecter les attaques d'écoute, une méthode de distribution de clé quantique d'état de leurre peut être utilisée. Si la capacité de confidentialité n'est pas nulle pour un canal d'écoute électronique, c'est-à-dire si le récepteur légitime a un meilleur canal que l'espion, il existe un schéma de codage qui réalise le secret parfait selon le modèle de Wyner. Cependant, tous les schémas de codage ne peuvent pas garantir la sécurité, qui dépend essentiellement des détails du codage.

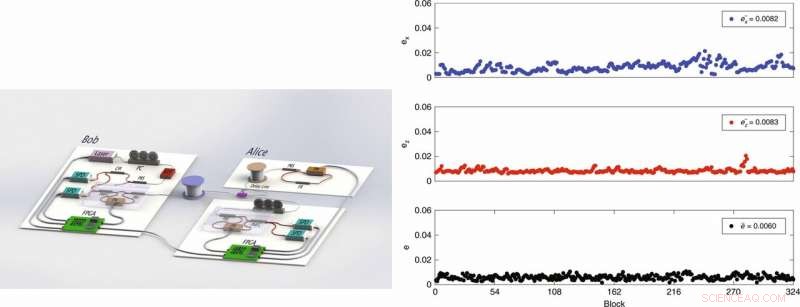

À gauche :configuration expérimentale. À droite :stabilité du système avec différents blocs de message. ex et ez sont les taux d'erreur des mesures utilisant la base X et la base Z, respectivement, sur le site d'Alice. e est le taux d'erreur sur le site de Bob. Le taux d'erreur a été estimé bloc par bloc; chaque bloc contient 1312 x 830 impulsions. Le nombre moyen de photons est de 0,1. La perte inhérente d'un canal quantique est de 14,5 dB, qui inclut l'efficacité du détecteur, ~70 %, et les éléments optiques, ~13 dB. La perte totale du système est de 25,1 dB à une distance de 1,5 km. Crédit :Lumière :Science &Applications, doi :https://doi.org/10.1038/s41377-019-0132-3

L'encodage se produit simultanément dans le module d'encodage. Si le taux d'erreur est inférieur au seuil, la partie encodage est autorisée à renvoyer les photons uniques à Bob via la même fibre, où ils sont guidés vers des détecteurs de photons uniques pour la mesure. Les scientifiques ont contrôlé la configuration composée de modulateurs triphasés (PM) et de détecteurs à photon unique (SPD) pour coder les messages sur les deux sites à l'aide des FPGA, qui étaient en outre contrôlés par des ordinateurs de position supérieure.

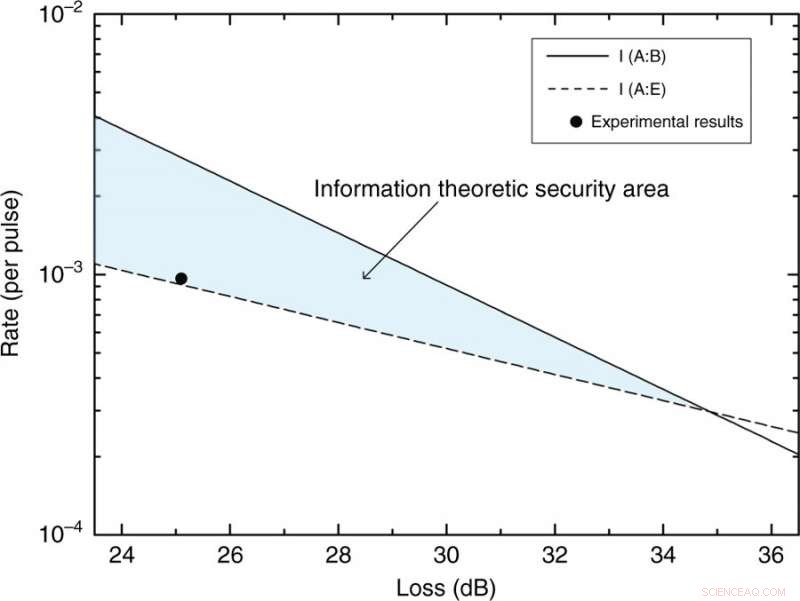

La ligne continue représente l'information mutuelle entre Alice et Bob; par le théorème de codage du canal bruyant que le débit de transmission ne peut pas dépasser la capacité du canal principal. La ligne pointillée est l'information mutuelle entre Alice et Eve, le maximum d'informations qu'un espion peut obtenir. Les symboles représentent les résultats expérimentaux. Avec le code LDPC choisi, le schéma de codage donne un taux de transmission de 0,00096 lorsque le taux d'erreur sur les bits est inférieur à 10^−6. Parce que le taux est supérieur à l'information mutuelle entre Alice et Eve, la sécurité et la fiabilité de la transmission des informations sont assurées. Crédit :Lumière :Science &Applications, doi :https://doi.org/10.1038/s41377-019-0132-3

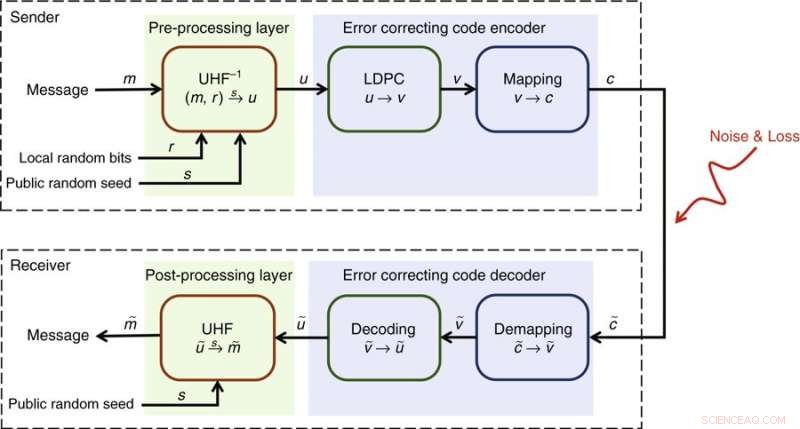

Illustration du schéma de codage. Un message m avec un bit aléatoire local r et une graine aléatoire publique s sont traités par les familles de hachage universelles inverses UHF-1 au vecteur u, puis u est changé par le code LDPC en v, qui est mappé au mot de code c et est ensuite envoyé au site du destinataire. En raison de la perte et de l'erreur, le récepteur Bob reçoit un mot de passe dégradé, et puis il démappe, décode et obtient le message après avoir effectué des familles de hachage universelles UHF. Crédit :Lumière :Science &Applications, doi :https://doi.org/10.1038/s41377-019-0132-3

En théorie de l'information, le théorème de codage de canal bruyant établit une communication fiable pour tout degré donné de contamination par le bruit d'un canal de communication. Pour garantir la fiabilité des informations, Alice module les impulsions qui parviennent au récepteur légitime Bob, qui fait des mesures dans la même base qu'il les a préparées. En raison de la perte et de l'erreur, Bob reçoit un mot de passe dégradé, qu'il démappe et décode après post-traitement en UHF pour obtenir le message.

De cette façon, Qi et al. mis en œuvre un système QSDC pratique dans un environnement réaliste de bruit élevé et de pertes élevées. Entre autres techniques, les scientifiques ont utilisé un code LDPC pour réduire les erreurs et les pertes dans le système. Ils ont analysé en profondeur la sécurité du système en utilisant la théorie du canal d'écoute électronique de Wyner. Lorsque la capacité de secret était non nulle ; un schéma de codage avec un débit d'informations inférieur à la capacité de secret assurait à la fois la sécurité et la fiabilité de la transmission des informations. Au total, les scientifiques ont obtenu un taux d'information sécurisé de 50 bps à une distance pratiquement significative de 1,5 km. Qi et al. impliquent que ces paramètres sont prématurés et envisagent un système amélioré qui peut intégrer la technologie existante pour un débit plus élevé de dizaines de kbps de transmission d'informations à l'avenir.

© 2019 Réseau Science X