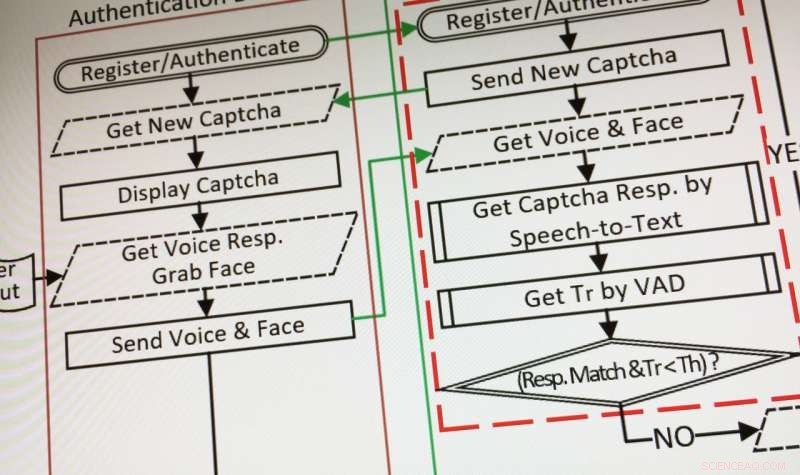

Une partie de l'organigramme du système Captcha en temps réel. Crédit :Georgia Tech

Une nouvelle approche d'authentification de connexion pourrait améliorer la sécurité des techniques biométriques actuelles qui reposent sur des vidéos ou des images des visages des utilisateurs. Connu sous le nom de Captcha en temps réel, la technique utilise un "défi" unique qui est facile pour les humains, mais difficile pour les attaquants qui peuvent utiliser des logiciels d'apprentissage automatique et de génération d'images pour usurper les utilisateurs légitimes.

Le Captcha en temps réel oblige les utilisateurs à regarder dans l'appareil photo intégré de leur téléphone portable tout en répondant à une question sélectionnée au hasard qui apparaît dans un Captcha sur les écrans des appareils. La réponse doit être donnée dans un laps de temps limité, trop court pour que les programmes d'intelligence artificielle ou d'apprentissage automatique répondent. Le Captcha compléterait les techniques d'authentification basées sur l'image et l'audio qui peuvent être usurpées par des attaquants qui pourraient être en mesure de trouver et de modifier des images, vidéo et audio des utilisateurs, ou les voler à partir d'appareils mobiles.

La technique sera décrite le 19 février lors du Symposium 2018 sur la sécurité des réseaux et des systèmes distribués (NDSS) à San Diego, Californie Soutenu par l'Office of Naval Research (ONR) et la Defense Advanced Research Projects Agency (DARPA), la recherche a été menée par des spécialistes de la cybersécurité du Georgia Institute of Technology.

"Les attaquants savent désormais à quoi s'attendre avec une authentification qui leur demande de sourire ou de cligner des yeux, afin qu'ils puissent produire un modèle clignotant ou un visage souriant en temps réel relativement facilement, " dit Erkam Uzun, un assistant de recherche diplômé à l'école d'informatique de Georgia Tech et le premier auteur de l'article. « Nous rendons le défi plus difficile en envoyant aux utilisateurs des demandes imprévisibles et en limitant le temps de réponse pour exclure toute interaction avec la machine. »

Dans le cadre des efforts visant à éliminer les mots de passe traditionnels pour les connexions, les appareils mobiles et les services en ligne évoluent vers des techniques biométriques qui utilisent un visage humain, rétine ou autre attribut biologique pour vérifier qui tente de se connecter. L'iPhone X est conçu pour se déverrouiller avec le visage de l'utilisateur, par exemple, tandis que d'autres systèmes utilisent de courts segments vidéo d'un utilisateur hochant la tête, clignotant ou souriant.

Dans le jeu du chat et de la souris de la cybersécurité, ces données biométriques peuvent être usurpées ou volées, qui obligera les entreprises à trouver de meilleures approches, dit Wenke Lee, professeur à la Georgia Tech School of Computer Science et codirecteur du Georgia Tech Institute for Information Security and Privacy.

"Si l'attaquant sait que l'authentification est basée sur la reconnaissance d'un visage, ils peuvent utiliser un algorithme pour synthétiser une fausse image pour se faire passer pour le vrai utilisateur, " a déclaré Lee. "Mais en présentant un défi sélectionné au hasard intégré dans une image Captcha, nous pouvons empêcher l'attaquant de savoir à quoi s'attendre. La sécurité de notre système vient d'un défi facile pour un humain, mais difficile pour une machine."

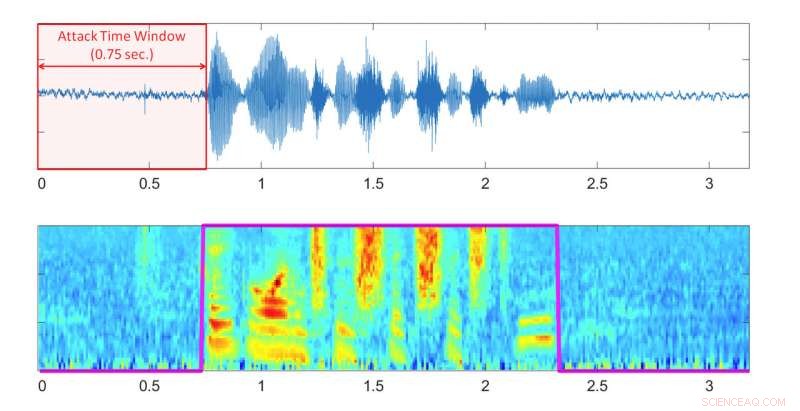

Dans les tests effectués avec 30 sujets, les humains étaient capables de répondre aux défis en une seconde ou moins. Les meilleures machines ont nécessité entre six et dix secondes pour décoder la question du Captcha et répondre avec une fausse vidéo et audio. « Cela nous permet de déterminer rapidement si la réponse provient d'une machine ou d'un humain, " dit Uzun.

La nouvelle approche exigerait que les demandes de connexion passent quatre tests :reconnaissance réussie d'une question de défi à partir d'un Captcha, réponse dans une fenêtre de temps étroite que seuls les humains peuvent rencontrer, et des correspondances réussies avec l'image et la voix préenregistrées de l'utilisateur légitime.

La fenêtre de temps pour les attaques sur le système Captcha en temps réel. Crédit :Georgia Tech

"L'utilisation de la reconnaissance faciale seule pour l'authentification n'est probablement pas assez puissante, " a déclaré Lee. "Nous voulons combiner cela avec Captcha, une technologie éprouvée. Si vous combinez les deux, cela rendra la technologie de reconnaissance faciale beaucoup plus puissante."

La technologie Captcha - à l'origine un acronyme pour "Test de Turing public complètement automatisé pour distinguer les ordinateurs et les humains" - est largement utilisée pour empêcher les robots d'accéder aux formulaires sur les sites Web. Il fonctionne en tirant parti de la capacité supérieure d'un humain à reconnaître les motifs dans les images. L'approche Captcha en temps réel irait au-delà de ce qui est requis sur les sites Web en provoquant une réponse qui produirait une vidéo et un son en direct qui seraient ensuite comparés au profil de sécurité stocké d'un utilisateur.

Les défis Captcha peuvent impliquer la reconnaissance de lettres brouillées ou la résolution de problèmes mathématiques simples. L'idée serait de permettre aux humains de répondre avant même que les machines puissent reconnaître la question.

" Faire sourire ou cligner une image fixe ne prend que quelques secondes à une machine, mais briser nos changements de Captcha prend dix secondes ou plus, " dit Uzun.

En essayant d'améliorer l'authentification, les chercheurs ont étudié un logiciel d'usurpation d'image et ont décidé d'essayer une nouvelle approche, dans l'espoir d'ouvrir un nouveau front dans la bataille contre les attaquants. L'approche déplace la tâche de l'attaquant de celle de générer une vidéo convaincante à la rupture d'un Captcha.

"Nous avons examiné le problème en sachant ce que les attaquants feraient probablement, " dit Simon Pak Ho Chung, chercheur à la Georgia Tech School of Computer Science. "L'amélioration de la qualité de l'image est une réponse possible, mais nous voulions créer un tout nouveau jeu."

L'approche Captcha en temps réel ne devrait pas modifier de manière significative les besoins en bande passante, car l'image Captcha envoyée aux appareils mobiles est petite et les schémas d'authentification transmettaient déjà la vidéo et l'audio, dit Chung.

L'un des défis à relever consiste à surmonter la difficulté de reconnaître la parole dans un environnement bruyant et à sécuriser la connexion entre la caméra de l'appareil et le serveur d'authentification.

"Pour tout mécanisme de sécurité que nous développons, nous devons d'abord nous soucier de la sécurité du mécanisme, " Lee a dit. " Une fois que vous développez la technologie de sécurité, il devient une cible pour les attaquants, et cela s'applique certainement à la technologie biométrique."